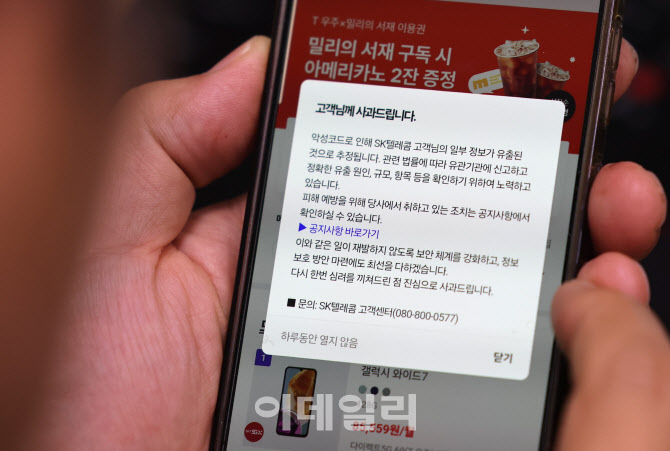

22일 SKT에 따르면 회사는 지난 19일 오후 11시경 악성코드로 인해 고객의 유심 관련 일부 정보가 유출된 것으로 의심되는 정황을 발견했다.

|

SKT는 정보 유출 사실을 인지한 직후 해당 악성코드를 즉시 삭제했으며, 해킹 의심 장비도 격리 조치했다. 또 전체 시스템을 전수조사했다. 지금까지 해당 정보가 실제로 악용된 사례는 확인되지 않았다는 게 SKT의 설명이다.

SKT는 혹시 발생할 수 있는 고객 피해를 예방하기 위해 불법 유심 기변 및 비정상 인증 시도 차단을 강화하고 피해 의심 징후 발견 시 즉각적인 이용 정지 및 안내 조치를 강한다는 방침이다.

또 추가 안전 조치 원하는 고객에게는 ‘유심보호서비스(무료)’ 가입을 안내할 예정이다. 해당 서비스는 홈페이지와 T월드를 통해 가입할 수 있다.

SKT는 관련 법률에 따라 20일 한국인터넷진흥원(KISA)에 침해사고 사실을 즉시 신고했고, 22일 오전 10시 개인정보보호위원회에 개인정보 유출 정황을 신고해 관련 조사에 협조하고 있다.

아직 정확한 해커 침입 경위와 유출된 정보의 범위는 파악하지 못했다. SKT는 “현재 정확한 유출 원인과 규모 및 항목 등을 지속적으로 파악 중”이라고 설명했다.

SKT는 “앞으로 이와 같은 일이 재발하지 않도록 보안 체계를 더욱 강화하고, 고객 정보 보호 방안 마련에도 최선을 다하겠다”며 “심려를 끼쳐 진심으로 사과드린다”고 밝혔다.

|

.png)

![[그해 오늘] 승객 모두 비명질러…388명 다친 상왕십리역 열차 사고](https://image.edaily.co.kr/images/vision/files/NP/S/2026/05/PS26050500001t.jpg)