북한 내부에서 접속한 것을 증명해 주는 인터넷프로토콜주소(IP) 13개가 기술적인 문제로 수분 간 노출된 데다 공격 경유지 49개 중 22개가 과거 북한이 과거에 썼던 것과 동일했다. 발견된 악성코드 76종 중 30종 이상이 과거 대남 공격에 썼던 것과 같았고, 같은 시간대에 PC 하드디스크를 ‘HASTATI’ 등 특정 문자열로 덮어쓰면서 파괴한 점도 비슷했다.

|

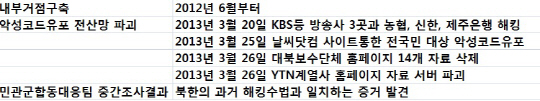

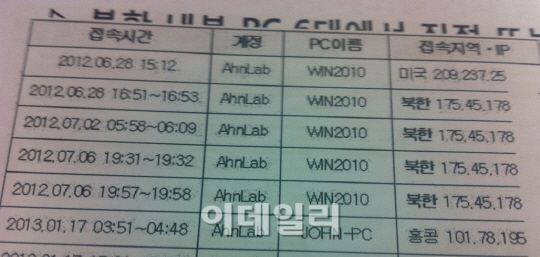

합동대응팀에 따르면 북한은 2012년 6월 28일부터 최소 6대의 북한 내부 PC를 활용해 국내 금융사 전산망에 1590회나 침입했다. 이후 악성코드를 유포하고 PC 저장 자료를 절취했으며, 공격 다음 날인 3월 21일에 해당 공격 경유지를 파괴해 흔적을 제거하려 했다.

또한 2013년 2월 22일 북한 내부 인터넷주소(175.45.178.XX)에서 감염 PC를 원격으로 조작하기 위한 국내 경유지 침입이 이뤄졌다. 전길수 한국인터넷진흥원 침해사고대응팀 팀장은 “북한은 이번에도 IP 자체를 숨기려는 노력을 많이 했지만, 다행스럽게도 원격 터미널 접속 로그가 남아 있었다”면서 “원래는 안 남는데 어떤 기술적인 문제 때문에 수초, 수분 간 북한 IP가 노출됐다”고 말했다.

그는 “이번 공격은 단 방향인 분산서비스거부(DDoS) 공격과 달리 양 방향으로 이뤄져 IP위조가 쉽지 않았다”면서 “이번에 발견된 13개 북한 IP는 2009년 북한에 할당된 대역이고, 최근 ‘우리민족끼리’ 사이트 공격이 있었는데 그 사이트의 IP 대역과 동일하다”고 부연했다.

|

정부는 3월 20일, 25일, 26일 발생한 국내 방송사·금융사 등의 해킹 공격은 모두 북한 정찰총국소행으로 발표했다. 피해 업체 서버에서 발견된 악성코드와 북한발 IP, 국가정보원 등의 정보를 종합해 보니 북한 소행으로 판단된다는 것이다.

그러나 범인을 잡는 사이버테러대응센터가 아닌 미래부에서 발표한 점과 북한의 미사일 발사 위기가 고조되는 와중에 ‘북한발 해킹’으로 결론 지은 이유는 논란이다.

미래부 관계자는 “오늘 결론 내도 충분하다고생각해 발표했다”고 말했지만, 일각에서는 ‘최종 수사결과’가 아닌 ‘중간 조사결과’ 형식으로 발표된 데 대한 의구심을 제기하고 있다.

이번 해킹 사건으로 총 4만 8000대의 PC 및 서버가 피해를 입었으며, 개인정보나 기업 정보의 유출은 없었던 것으로 나타났다. 미래부 관계자는 “금전상의 이익을 노린 게 아니라 사회혼란이 목적이었던 것 같다”고 말했다.

정부는 내일 국가정보원장 주재로 미래부·금융위·국가안보실 등 15개 정부기관이 참석한 가운데 ‘국가사이버안전전략회의’를 개최해 대책을 강구한다.

▶ 관련이슈추적 ◀

☞ `3·20 해킹` 민간 전산망 마비

▶ 관련기사 ◀

☞ 북한, 8개월 전부터 해킹 준비..수분간 IP노출로 덜미

☞ [일문일답] 정부가 밝힌 북한발 해킹 증거는 뭔가?

☞ 북한발 IP 13개 발견.."3.20 테러, 북한 소행" 정부 발표(상보)

☞ 전문가도 '3.20 해킹, 북한 소행'으로 의심(상보)

.png)

.png)